| تعداد ویدئو | 59 |

|---|---|

| زمان دوره | 03:10:57 |

| مترجم | مرتضی گیتی |

| ناظر ترجمه | مرتضی گیتی |

| دوبلر | مرتضی گیتی |

| ناظر دوبلاژ | مرتضی گیتی |

| سایت منتشر کننده | پلورال سایت |

آموزش رمزنگاری (Cryptography) و ساختن اپلیکیشن های ایمن در دات نت یکی دیگر از آموزش های گروه آموزشی پرووید می باشد که در این قسمت آن را به شما معرفی می کنیم. این بسته آموزشی نیز یکی از دوره های آموزشی دیگر که در حوزه فارسی سازی آموزش های انگلیسی تنظیم شده است می باشد. عنوان این بسته آموزشی، آموزش ساخت برنامه های کاربردی کریپتوگرافی (Cryptography) در دات نت است که با نام اصلی Building Secure Applications with Cryptography in .NET Updated از شرکت Pluralsight منتشر شده است.

رمزنگاری و یا cryptography علمی است فرآیندی است که در آن اطلاعات را به گونه ای رمزگذاری می شوند که کاملاً نسبت به اطلاعات اصلی متفاوت باشند. رمزنگاری باید یک کانال دو طرفه و بدون از دست رفتن داده ها باشد. به عبارت دیگر، باید راهی وجود داشته باشد که کاربر بتواند اطلاعات رمزگذاری شده و یا encrypt شده را رمزگشایی و یا decrypt کند و اطلاعات اصلی را دوباره به دست آورد. فقط یک شخص باید بتواند عملیات رمزگشایی را انجام دهد که او همان شخصی است که کلید و یا key استفاده شده برای رمزگذاری را در دست دارد. نسلهای زیادی از دانشمندان و ریاضیدانان و حتی علاقهمندان برای دستیابی به تکنیکهای مؤثر برای تعریف کلیدها و تولید الگوریتمها سخت کار کردهاند.

رمزنگاری سه هدف اصلی را دنبال می کند: محرمانه بودن و یا confidentiality، یکپارچگی داده ها و یا data integrity و احراز هویت و یا authentication. محرمانه بودن به این معنی است که داده ها رمز شده و از چشم اشخاص بد نیت و یا بیش از حد کنجکاو دیگر پنهان می شوند. یکپارچگی داده ها از دستکاری داده ها جلوگیری می کند، در حالی که احراز هویت عبارت است از تأیید هویت فرستنده برای اطمینان از اینکه او دقیقاً همان کسی است که ادعا می کند.

رمزنگاری چهار دسته اصلی از کاربردها را پوشش می دهد: الگوریتم های متقارن و یا symmetric، الگوریتم نامتقارن و یا asymmetric، امضای دیجیتال و یا digital signature ها و الگوریتم های هشینگ و یا hashing.

الگوریتم های متفارن و یا symmetric یک تغییر شکل را بر روی داده انجام میدهند و محتوای واقعی آن ها را استتار میکنند. در انجام این کار، از یک کلید مخفی واحد و تک برای رمزگذاری کردن و یا encrypt کردن و رمزگشایی کردن و یا decrypt کردن داده ها استفاده می شود. هر فردی که کلید را داشته باشد می تواند هر فایلی که با همان کلید رمزگذاری شده است را رمزگشایی کند.

الگوریتم های نامتقارن و یا asymmetric از یک جفت کلید استفاده می کنند که به عنوان کلیدهای عمومی و یا public و خصوصی و یا private شناخته می شوند. هر کسی می تواند از یک کلید عمومی برای رمزگذاری داده ها استفاده کند. با این حال، فقط یک کلید خصوصی خاص می تواند آن داده رمزگذاری شده را رمزگشایی کند. برای رمزگذاری با الگوریتم های نامتقارن، باید از یک جفت کلید عمومی و خصوصی استفاده کنید که به صورت ریاضی به هم مرتبط هستند. پس از به دست آوردن یک جفت کلید، کلید خصوصی را برای خود نگه می دارید و کلید عمومی را بین هر کسی که نیاز به ارسال داده به شما دارد را توزیع کنید. به این دلیل به این الگوریتم ها، الگوریتم های نامتقارن می گویند که از دو کلید مختلف یکی برای رمزگذاری و دیگری برای رمزگشایی استفاده می کنند.

از امضای دیجیتال برای اطمینان از اینکه هر داده دریافتی از یک کاربر خاص سرچشمه می گیرد استفاده می شود. به بیان ساده، امضای دیجیتال بلوکی از داده است که مختص یک شخص خاص است.

اغلب از توابع هشینگ برای امضای دیجیتالی اسناد استفاده می شوند. یک تابع هش با دریافت کردن یک بلوک از داده ها با هر طول متغیری، یک آرایه با طول ثابت از بایت ها را ایجاد می کند. مهمتر از آن، کد هش تولید شده از نظر ریاضی تضمین شده است که تصادفی و منحصر به فرد باشد و به طور خاص با داده های هش شده مرتبط نباشد. به عبارت دیگر، برای دو داده تقریباً یکسان کدهای هش کاملاً متفاوتی تولید می شوند.

فصل اول: مقدمه دوره آموزشی

فصل دوم: مقدمه بررسی ورژن های مربوط به ابزارهای استفاده شده در این دوره آموزشی

فصل سوم: ایجاد کردن اعداد تصادفی

فصل چهارم: الگوریتم های Hashing

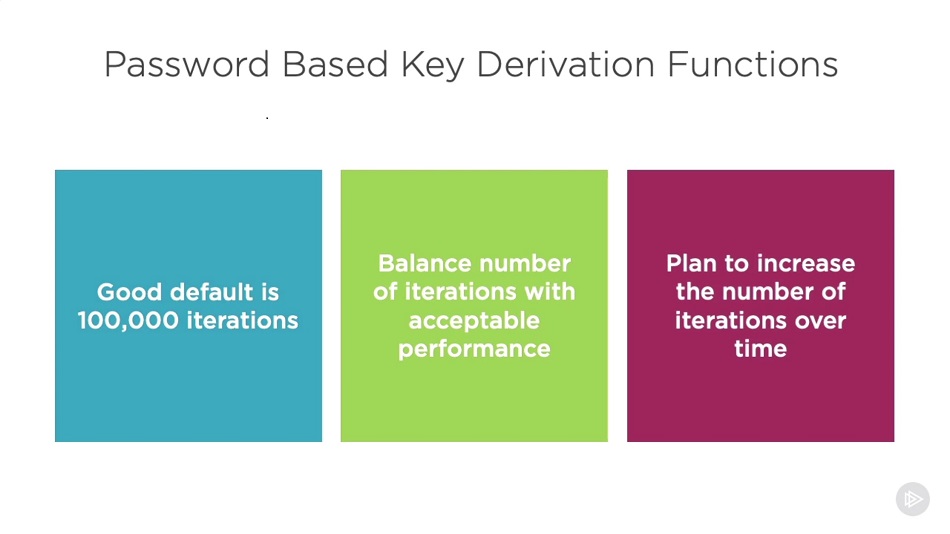

فصل پنجم: ذخیره سازی ایمن پسوردها

فصل ششم: رمزنگاری متقارن و یا Symmetric Encryption

فصل هفتم: رمزنگاری نامتقارن و یا Asymmetric Encryption

فصل هشتم: بررسی امضای دیجیتال و یا Digital Signature ها

فصل نهم: بررسی رمزنگاری دو رگه و یا Hybrid Encryption

فصل دهم: جمع بندی دوره آموزشی

تمامی حقوقی مادی و معنوی متعلق به گروه آموزشی پرووید است.

نقد و بررسیها

هیچ دیدگاهی برای این محصول نوشته نشده است.